インシデントを調査する

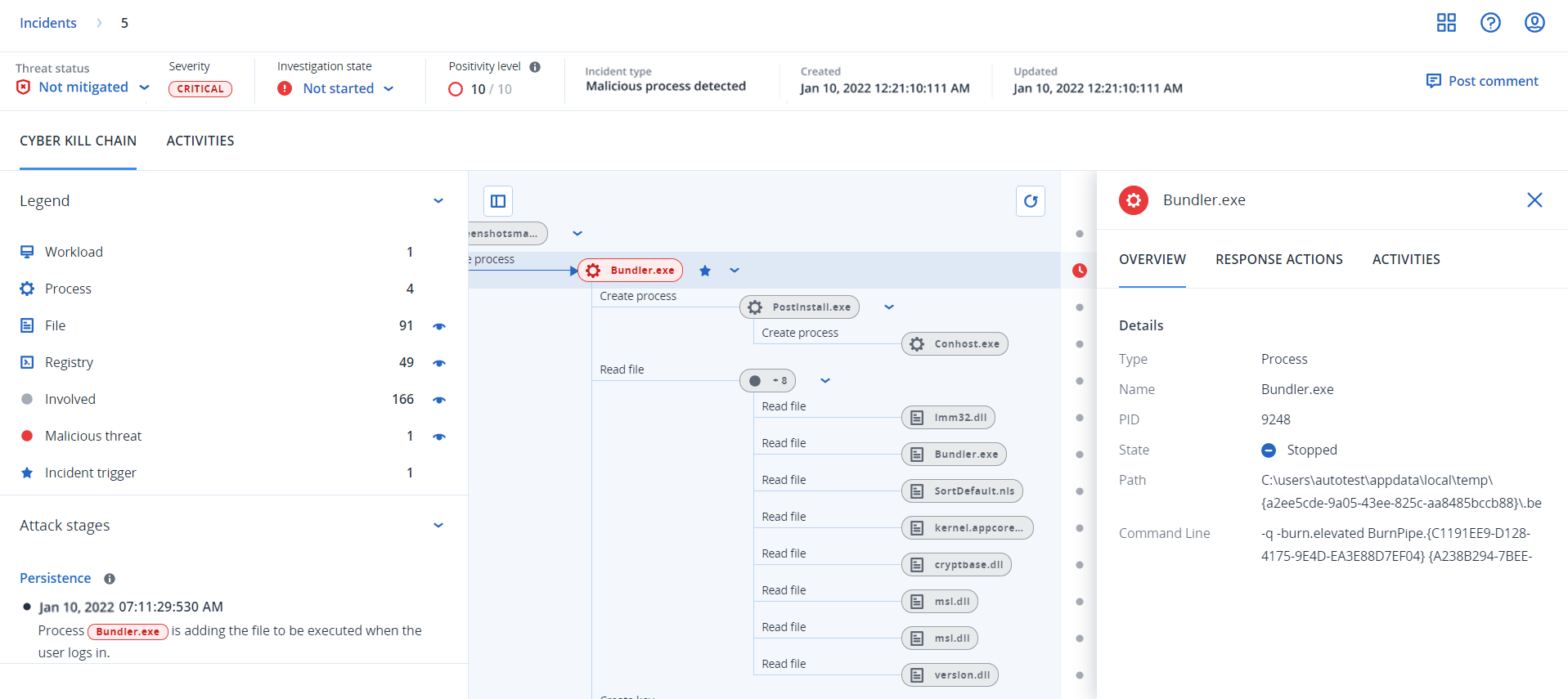

エンドポイント検知と応答(EDR)では、攻撃のステージや攻撃によって影響を受けるオブジェクト(プロセス、レジストリ、スケジュールされたタスク、ドメイン)すべてを含め、インシデント全体を調査できます。これらの対象は、分かりやすいサイバーキルチェーンのノードで表現されます(下図を参照)。サイバーキルチェーンにより、いつ、何が起こったかを迅速に把握することができます。

攻撃の各ステップをサイバーキルチェーンで確認し、インシデントがどのように、そしてなぜ発生したかを詳細に把握できます。サイバーキルチェーンでは、攻撃の各ステップが分かりやすい文章とグラフで説明されており、調査時間を短縮できます。

インシデントの範囲と影響を迅速に理解し、攻撃の進展をMITREフレームワークにマッピングできます。攻撃の各ステップで何が起こったかを分析できます。例えば以下の情報が得られます。

- エントリの開始点

- 攻撃の実行方法

- 発生した権限エスカレーション

- 検出回避技術

- 他のワークロードへのラテラルムーブメント

- 資格情報の窃取

- 流出の試行

プロセス、レジストリ、スケジュールされたタスク、ドメインなど、攻撃で影響を受けた各オブジェクトは、サイバーキルチェーンのノードで表示されます。